Descripción

La ciberseguridad se ha convertido en un tema relevante en la mayoría de las organizaciones de todos los rubros. El aumento de la dependencia hacia sistemas informáticos tanto en los procesos productivos como funcionales de empresas e instituciones, ha conferido un estatus crucial a los datos, un activo que incrementa su valor día a día, aumentando a su vez la demanda de profesionales calificados para el resguardo de éstos. Por este alto valor de los datos, se registra un alarmante aumento de ciberataques que provocan pérdidas, tanto de recursos como de prestigio, en las compañías afectadas. Es por ello que implementar programas de capacitación en seguridad informática para la especialización de expertos con capacidad de liderazgo en el control de la información, es cada vez más necesario.

En consecuencia a lo mencionado anteriormente se vuelve imprescindible que existan ofertas formativas como esta, donde los profesionales que se desempeñan en esta área posean una formación permanente centrada en los conocimientos y competencias necesarias para una exitosa trayectoria laboral. Teniendo en consideración este contexto, este programa se orienta en que los profesionales del área de Telecomunicaciones o desarrollo TI profundicen sus conocimientos en Ciberseguridad de la información, entregando herramientas para el desarrollo de una exitosa movilidad laboral.

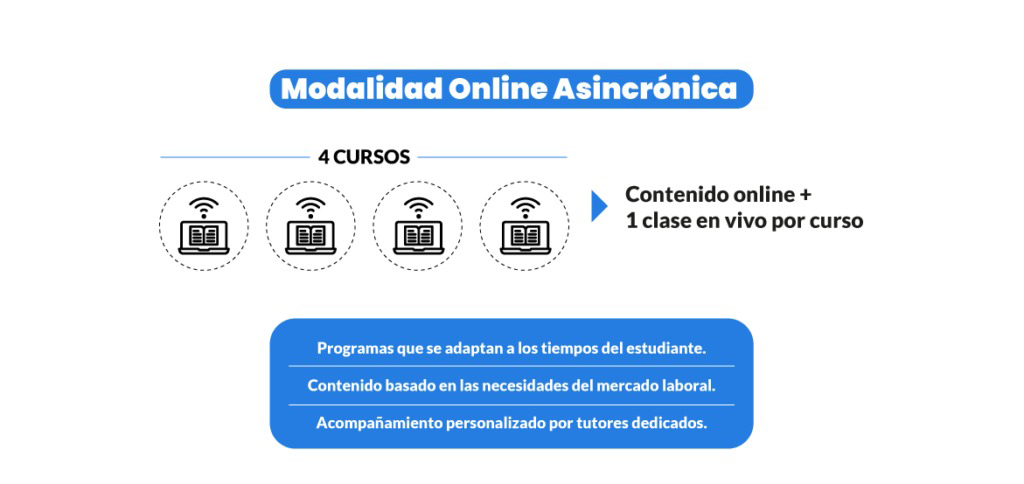

Modalidad

En Educación Continua de Duoc UC, los programas formativos de modalidad online consideran un formato flexible, caracterizado por permitir que los y las participantes puedan planificar sus actividades académicas sin afectar su contexto personal, laboral y familiar. Entre los atributos de los programas online se destacan los siguientes:

- Entrega de recursos digitales mediante una plataforma amigable que asegura una experiencia de aprendizaje satisfactoria y significativa.

- Actividades contextualizadas en entornos laborales que permitan a los y las participantes tener un acercamiento con el quehacer de la disciplina.

- Clases en vivo, en determinados momentos del curso, para profundizar temáticas de alta complejidad y potenciar el proceso de aprendizaje.

- Acompañamiento personalizado con docentes expertos en la disciplina y en procesos formativos online.

Objetivos

Aplicar medidas de gestión y mitigación de riesgos en ciberseguridad, considerando buenas prácticas, protocolos y normativa vigente, según el contexto de la organización.

Orientado

- Profesionales del área de ciberseguridad y tecnología

- Personas que hayan estudiado una carrera afín en Informática, redes o telecomunicaciones.

- Personas que posean 3 años de experiencia laboral en el área.

Requisitos de ingreso

- Conocimientos básicos de la seguridad de la información y ciberseguridad.

- Inglés nivel básico en nivel de lectura.

- Entrevista con Coordinador Académico del programa.

Requisitos técnicos

Requisitos de Hardware

- Procesador Intel de 4ta generación I3 de doble núcleo o superior de 2.0GHz

- 8GB de RAM

- 5GB de almacenamiento en disco

- Disco Duro HDD

Requisitos de Software

- Windows 10 o superior de 64bit o Mac OS 10.10 o superior

- Office 2007 o superior para Windows, Office 2016 para Mac OS

- Navegadores de internet (Chrome, Firefox y safari) Internet Explorer no es compatible para el curso

- Visualizador de PDF

- Herramientas de ofimática

Requisitos de Red

- Conexión de Internet Banda Ancha Cableada o Wi-Fi de 5GHz

Periféricos

- Parlantes o audífonos para el desarrollo del curso

- Micrófono

Contenido del Diplomado

Curso I: Ciberseguridad en la organización (30 hrs clases online + clases online en vivo opcional)

- Framework y estándares aplicables.

- Leyes y normas nacionales en el contexto de ciberseguridad.

- Regulación aplicable a la organización según el sector al que pertenece.

- Metodología de evaluación y gestión de riesgos.

- Modelo PDCA.

- Análisis y matriz FODA.

- Diseño de plan de ciberseguridad.

- Generación de cultura de ciberseguridad.

Curso II: Gestión en Ciberseguridad (30 hrs clases online + clases online en vivo opcional)

- Estándares de seguridad: - ISO 27001 - ISO 27002 - Framework de ciberseguridad NIST

- Metodología de gestión de riesgos: - ISO 31000 - Tipos de controles: - Preventivos - Detectivos - Correctivos

- Herramientas tecnológicas de seguridad

- Escenarios de ciberataques: - Ransomware - Phishing - Defacement - DoS

- Protocolos de actuación ante gestión de crisis de ciberseguridad.

- Áreas involucradas ante un escenario de ciberataque.

Curso III: Ciberseguridad Defensiva (30 hrs clases online + clases online en vivo opcional)

- Modelos de defensa en profundidad por capas.

- Frameworks y guías de buenas prácticas disponibles: - CIS CONTROLS - NIST - ISO 27001 /27032

- Controles y medidas aplicables en un modelo de seguridad en profundidad por capas: - Medidas de prevención - Medidas de detección - Medidas de contención - Medidas de reacción - Medidas de recopilación - Evidencia/monitoreo de incidentes

Curso IV: Ciberseguridad Ofensiva (30 hrs clases online + clases online en vivo opcional)

- Búsqueda de información en fuentes abiertas.

- Reconocimiento activo.

- Enumeración.

- Análisis de vulnerabilidades.

- Explotación sobre sistemas operativos (Windows, Linux).

- Explotación sobre aplicaciones web.

- Inyección SQL.

- Ingeniería Social.

- Hacking de red.

- Reporte de Plan de Mitigación.

Financiamiento

Descuentos

- 30% Titulados Duoc UC*

- 15% - 25% Ex-alumnos de Educación Continua*

- Consulta por campañas de descuentos promocionales (*Descuentos no acumulables)

Métodos de pago

- Botón Webpay: 3 cuotas sin interés todos los bancos / Botón Paga con tu Banco: 6 cuotas sin interés Banco Santander

- Transferencia

- Orden de compra empresa